Un enfoque normativo para la prevención de la ciberguerra

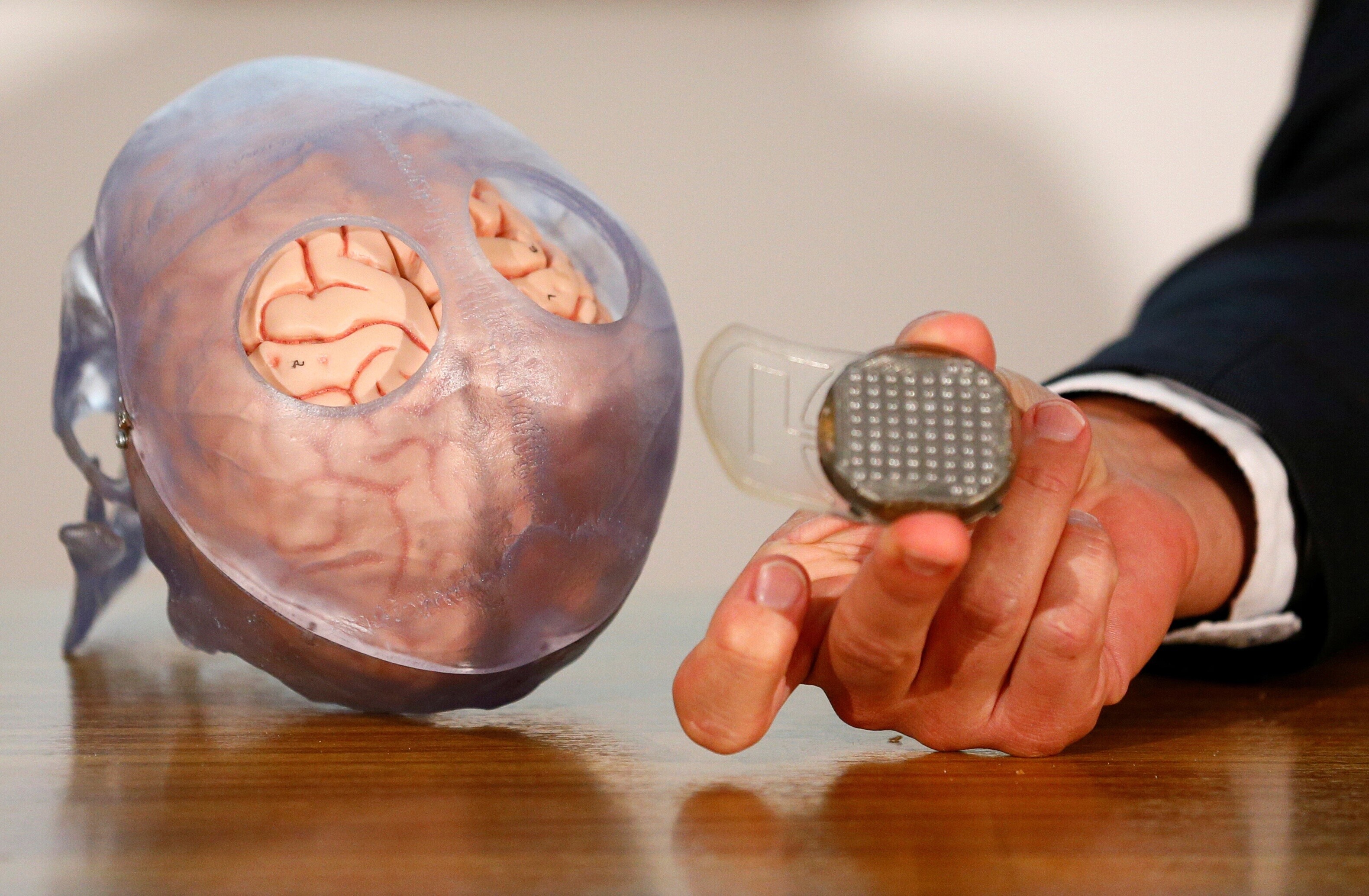

Image: REUTERS/Rick Wilking (UNITED STATES)

Diversos episodios ocurridos en los últimos años (entre ellos, las intrusiones electrónicas de Rusia para inclinar la elección presidencial de 2016 en los Estados Unidos en favor de Donald Trump, los ciberataques anónimos que en 2015 afectaron el sistema eléctrico de Ucrania y el virus “Stuxnet” que destruyó un millar de centrífugas iraníes) incrementaron el temor a la posibilidad de conflictos en el ciberespacio. En la Conferencia de Seguridad de Múnich celebrada el mes pasado, el ministro de asuntos exteriores holandés, Bert Koenders, anunció la formación de una nueva comisión global no gubernamental sobre la estabilidad del ciberespacio que complementará el trabajo del Grupo de Expertos Gubernamentales (GEG) de la ONU.

Los informes del GEG publicados en 2010, 2013 y 2015 ayudaron a fijar la agenda de negociación para la ciberseguridad, y el más reciente identificó una serie de normas que han sido avaladas por la Asamblea General de la ONU. Pero a pesar de estos avances iniciales, el GEG es limitado. Los participantes son técnicamente asesores del secretario general de la ONU, no negociadores nacionales plenipotenciarios. Y si bien la cantidad de participantes aumentó de los 15 originales a 25, la mayoría de los países no está representada.

Detrás del GEG se esconde una pregunta más básica: ¿tendría alguna normativa capacidad real para limitar las conductas de los estados?

La mayoría de los expertos coincide en que hoy un tratado internacional sobre el ciberespacio sería políticamente imposible (a pesar de que Rusia y China hicieron propuestas en ese sentido en la ONU). Pero además de tratados formales, las restricciones normativas internacionales también incluyen códigos de conducta, prácticas estatales convencionales y las expectativas colectivas de conducta adecuada (que en la práctica crean un derecho consuetudinario). En cuanto a su alcance, estas restricciones pueden ser globales, multilaterales o bilaterales. ¿Qué nos dice la historia sobre la eficacia de los instrumentos normativos?

En la década que siguió a Hiroshima, las armas nucleares tácticas se consideraron en general armamento “normal”, y el ejército de los Estados Unidos sumó a sus fuerzas desplegadas elementos de artillería nuclear, minas terrestres atómicas y armas antiaéreas nucleares. En 1954 y 1955, el jefe del Estado Mayor Conjunto recomendó al presidente Dwight Eisenhower el uso de armas nucleares para la defensa de Dien Bien Phu en Vietnam y de islas cercanas a Taiwán (sugerencia que Eisenhower no aceptó).

Pero con el tiempo, fue surgiendo una norma informal contraria al uso de armas nucleares. El premio Nobel de economía Thomas Schelling sostuvo que el desarrollo de la norma sobre la abstención de uso de armas nucleares fue uno de los aspectos más importantes del control de armamentos en los últimos 70 años, y tuvo un efecto inhibidor sobre los encargados de tomar decisiones. Pero no es seguro que los nuevos estados nucleares como Corea del Norte perciban que los costos de violar el tabú son superiores a los beneficios.

Después de la Primera Guerra Mundial también surgió un tabú contrario al uso bélico de gases venenosos, y el Protocolo de Ginebra de 1925 prohibió el uso de armas químicas y biológicas. En los setenta, dos tratados prohibieron la producción y el almacenamiento de tales armas, lo que supuso sancionar no sólo el uso, sino también la mera posesión.

Pero los mecanismos de verificación de la Convención sobre Armas Biológicas son limitados (la mera presentación de informes al Consejo de Seguridad de la ONU), y el tabú no impidió a la Unión Soviética seguir poseyendo y desarrollando armas biológicas en los setenta. La Convención sobre Armas Químicas tampoco impidió a Saddam Hussein y a Bashar al-Assad usar ese tipo de armas contra sus propios ciudadanos.

Sin embargo, ambos tratados definieron la imagen que se tiene de esos actos, y esa imagen contribuyó a justificar la invasión a Irak en 2003 y el desmantelamiento internacional de la mayoría de las armas sirias en 2014. Como la Convención sobre Armas Biológicas fue ratificada por 173 países, un estado que quiera desarrollar esa clase de armas deberá hacerlo en secreto y se expone a la condena internacional si llegaran a probarse sus actividades.

Un modo más fructífero de encarar el control normativo de la ciberguerra podría ser establecer un tabú no contra las armas sino contra la elección de blancos.

Los tabúes normativos también pueden ser pertinentes en el ámbito cibernético, aunque aquí la diferencia entre lo que es un arma y lo que no lo es depende de la intención, y sería difícil prohibir (e imposible controlar en forma fiable) el diseño, la posesión o incluso la implantación con fines de espionaje de determinados programas informáticos. En ese sentido, los intentos de prevención de conflictos cibernéticos no pueden ser como los controles de armamento nuclear desarrollados durante la Guerra Fría, que incluían tratados elaborados y protocolos de verificación detallados.

Un modo más fructífero de encarar el control normativo de la ciberguerra podría ser establecer un tabú no contra las armas sino contra la elección de blancos. Estados Unidos promueve la idea de que el Derecho Internacional Humanitario (DIH), que prohíbe el ataque deliberado a blancos civiles, es aplicable al ciberespacio, y ha propuesto que los países, en vez de comprometerse a no ser los primeros en usar armas cibernéticas, se comprometan a no usarlas contra blancos civiles en tiempos de paz.

Esta modalidad normativa ha sido adoptada por el GEG. El tabú se reforzaría mediante medidas de establecimiento de confianza, por ejemplo promesas de asistencia forense y abstención de interferir con el trabajo de los equipos de respuesta a incidentes de seguridad informática (llamados CSIRT por las siglas en inglés).

El informe de julio de 2015 del GEG se centró en la restricción de ataques sobre ciertos blancos civiles, en vez de proscribir determinados tipos de programas. En la cumbre de septiembre de 2015 entre el presidente de los Estados Unidos Barack Obama y el presidente chino Xi Jinping, ambos líderes acordaron establecer una comisión de expertos para estudiar la propuesta del GEG. Luego, el informe del GEG recibió el aval de los líderes del G20 y fue puesto a consideración de la Asamblea General de la ONU.

El ataque al sistema energético ucraniano se produjo en diciembre de 2015, poco después del envío del informe del GEG, y en 2016, Rusia no consideró que el proceso electoral estadounidense fuera una infraestructura civil protegida. El desarrollo de controles normativos sobre las ciberarmas sigue siendo un proceso lento y, por ahora, incompleto.

No te pierdas ninguna actualización sobre este tema

Crea una cuenta gratuita y accede a tu colección personalizada de contenidos con nuestras últimas publicaciones y análisis.

Licencia y republicación

Los artículos del Foro Económico Mundial pueden volver a publicarse de acuerdo con la Licencia Pública Internacional Creative Commons Reconocimiento-NoComercial-SinObraDerivada 4.0, y de acuerdo con nuestras condiciones de uso.

Las opiniones expresadas en este artículo son las del autor y no del Foro Económico Mundial.

Mantente al día:

Ciberseguridad

La Agenda Semanal

Una actualización semanal de los temas más importantes de la agenda global

Más sobre CiberseguridadVer todo

Christophe Blassiau, Michael Daniel and Michele Mosca

31 de octubre de 2025